Der Unterschied zwischen Admin- und User-Konnektoren

15. April 2026

Große Organisationen führen KI‑gestützte Assistenten und agentische Systeme derzeit mit hoher Geschwindigkeit ein, um bspw. die Produktivität zu steigern. Die aktuell zügige Adoption von KI-Systemen bringt jedoch ein wachsendes – und häufig übersehenes – Risiko mit sich: selbstverwaltete User-Konnektoren.

User-Konnektoren vs. Admin-Konnektoren

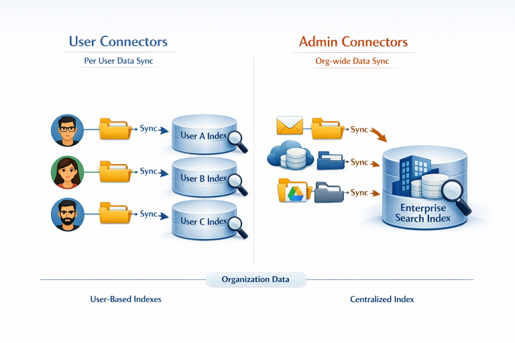

In der Enterprise Search basierte die Integration von Daten über lange Zeit hinweg überwiegend auf Admin-Konnektoren. Dabei handelt es sich um zentral betriebene Enterprise‑Search‑Konnektoren, die einen kontrollierten Zugriff auf Unternehmenssysteme ermöglichen.

Security Trimming, wie wir es beispielsweise in unserem Blogbeitrag hier beschreiben, stellt sicher, dass Suchergebnisse die Berechtigungen der jeweiligen Inhaltsquelle widerspiegeln.

Dieses Modell gewährleistet:

Zentrale Governance

Konsistente Durchsetzung von Berechtigungen

Nachvollziehbarkeit sowie Compliance

Mit dem Aufkommen von SaaS‑Plattformen und agentischer KI hat sich jedoch ein deutlich niederschwelliger Integrationsansatz etabliert: User-Konnektoren.

User-Konnektoren basieren auf persönlichen Zugriffstokens (Personal Access Tokens) oder Delegated Authentication. Dadurch können einzelne Nutzer oder deren KI‑Agentendirekt auf die APIs von Unterenehmenssystemen zugreifen. Die Daten werden anschließend in lokale oder cloudbasierte Suchen, Vektor-Datenbanken oder KI‑Werkzeuge indexiert.

Aus Sicht der Nutzer erscheint dieses Vorgehen schnell und komfortabel. Aber für eine saubere IT‑Governance ist es hochproblematisch.

Warum sind User-Konnektoren so problematisch?

Compute‑ und API‑Overhead

Anstatt Inhalte einmal zentral zu indexieren und allen Nutzern und Agenten sicher bereitzustellen, indexieren User-Konnektoren dieselben Daten mehrfach, jeweils einmal pro Nutzer.

Zum Beispiel verursacht ein Admin-Konnektor in einer Organisation mit mehreren hundert Wissensarbeitern einige tausend API‑Aufrufe. Eine Vielzahl von User-Konnektoren hingegen führt zu Millionen, paralleler API‑Requests. Damit werden SaaS‑Plattformen unnötig belastet und stellen ein Risiko für die Betriebssicherheit dar.

Sicherstellen der Indexierung von Berechtigungs- und Inhaltsänderungen

Wer stellt bei User-Konnektoren sicher, dass Berechtigungsänderungen und Änderungen im Quellsystem zuverlässig in den jeweiligen Suchmaschinen berücksichtigt werden?

Im ungünstigsten Fall bleiben nämlich Dokumente, deren Zugriffsrechte nachträglich eingeschränkt oder entzogen wurden, weiterhin in nachgelagerten KI‑Systemen sichtbar. Dies unterläuft zentrale Sicherheitsmodelle und verletzt beispielsweise das Prinzip der geringsten Privilegien (Least Privilege).

Erhöhtes Risiko von Datenabfluss und Vertragsverletzungen

Ein besonders kritisches Thema ist der Abfluss von Unternehmensdaten.

User-Konnektoren können Daten indexieren in Drittanbieter‑SaaS‑ oder KI‑Plattformen indexieren. Wenn Organisationen KI-Plattformen lizenzieren, wird dabei manchmal übersehen, dass diese User-Konnektoren anbieten. Oder solche Konnektoren werden Teil eines späteren Releases. Aber hier können sensible Unternehmensdaten potenziell in Dritt-Dienste übertragen werden.

Daraus ergeben sich Risiken in Bezug auf:

Abfluss vertraulicher Informationen

Verstöße gegen Anforderungen zur Datenresidenz

Widersprüche zu vertraglichen und regulatorischen Compliance-Regeln

Die Lösung

Die Lösung besteht nicht darin, KI‑Initiativen zu stoppen – sondern darin, die Kontrolle zurückzugewinnen.

Zentral verwaltete Admin-Konnektoren bilden das Fundament moderner Enterprise‑KI‑ und RAG‑Architekturen. Gleichzeitig müssen IT‑Organisationen schneller werden, um zentral gesteuerte KI‑Zugänge bereitzustellen. Andernfalls werden User-Konnektoren genutzt und zu einem dauerhaften Bestandteil der Schatten-IT.

RheinInsights unterstützt Organisationen beim Aufbau einer robusten KI‑ und IT‑Governance. Insbesondere liefert RheinInsights als herstellerunabhängiger Anbieter zentral verwaltete Admin-Konnektoren in der RheinInsights Retrieval Suite. Diese ermöglichen einen sicheren, skalierbaren und regelkonformen Zugriff von KI‑Systemen auf Unternehmenswissen.